A Rabbit e seu dispositivo R1 AI estão sob fogo novamente, desta vez por uma falha de segurança crítica descoberta por desenvolvedores e pesquisadores. O grupo Rabbitude encontrou chaves de API codificadas no código da empresa, expondo informações sensíveis. Este artigo explora as implicações e medidas a serem tomadas.

A Descoberta da Falha

A descoberta da falha de segurança no código da Rabbit R1 ocorreu quando o grupo de especialistas em cibersegurança, Rabbitude, conduzia uma análise rotineira do software. Durante essa análise, os pesquisadores encontraram chaves de API expostas, que haviam sido inadvertidamente codificadas no código-fonte.

**Chaves de API** (Interface de Programação de Aplicações) são essenciais no desenvolvimento de software, funcionando como credenciais que permitem que diferentes aplicações comuniquem-se entre si de maneira segura. Elas autenticam a origem da solicitação e certificam que apenas usuários autorizados acessem determinados serviços e funcionalidades.

Manter as chaves de API seguras é crucial, pois, se expostas, podem conceder a intrusos acesso a serviços internos e dados confidenciais. Isso pode resultar em ações maliciosas, como a modificação de dados, roubo de informações sensíveis e uso indevido de recursos pagos. No caso específico da Rabbit R1, a exposição das chaves poderia abrir portas para acessos não autorizados a plataformas críticas como ElevenLabs e SendGrid.

A falha detectada por Rabbitude levantou alertas sérios, considerando que essa vulnerabilidade poderia comprometer a integridade dos serviços da Rabbit e a segurança dos dados dos seus usuários. Os impactos dessa brecha são profundos, não só em termos de potencial acesso indevido, mas também na confiança dos clientes, que esperam um padrão elevado de segurança e privacidade.

Impacto nas Operações da Rabbit

A descoberta das chaves de API codificadas no código da Rabbit pela equipe Rabbitude abalou as operações da empresa e a confiança de seus usuários. A exposição dessas chaves pode abrir portas para acessos não autorizados a serviços integrados, como ElevenLabs e SendGrid, comprometendo a segurança dos dados e a integridade das comunicações.

**Impacto nas Operações**: A vulnerabilidade permite que invasores abusem das chaves expostas para enviar e-mails fraudulentos através do SendGrid ou usar recursos do ElevenLabs indevidamente, como transformar texto em áudio em massa. Essa brecha compromete não apenas a funcionalidade dos serviços, mas também a reputação da Rabbit, pois os usuários dependem dessas integrações para suas operações diárias.

**Reação da Empresa**: Imediatamente após a descoberta, a Rabbit adotou medidas para mitigar a situação. A empresa invalidou todas as chaves de API afetadas e iniciou um processo de emissão de novas chaves com uma segurança reforçada. Além disso, a Rabbit comunicou os usuários sobre o incidente, orientando-os nas melhores práticas para atualizar suas configurações de segurança.

**Medidas Iniciais de Mitigação**: A Rabbit implementou uma revisão extensiva do código para identificar outras possíveis vulnerabilidades e firmou parcerias com especialistas em segurança cibernética para reforçar suas defesas. Auditorias internas e externas foram agendadas para assegurar que todas as chaves e credenciais estejam devidamente protegidas.

A confiança dos usuários, essencial para o sucesso contínuo da Rabbit, depende agora da transparência e da eficácia com que a empresa navega por essa crise. A adoção de práticas de segurança aprimoradas será crucial para restaurar e fortalecer a relação com seus clientes.

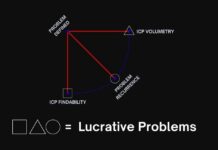

Contexto e Prevenção de Exposições de Chaves de API

Chaves de API expostas são vulnerabilidades críticas que já causaram sérios incidentes de segurança em várias empresas. Em 2019, a Microsoft enfrentou um problema semelhante quando chaves de API foram inadvertidamente expostas em um repositório GitHub. Essa falha permitiu que atores mal-intencionados acessassem dados sensíveis de usuários, levando a um sério comprometimento da segurança.

Empresas como Uber e Facebook também já sofreram com situações parecidas. Em 2016, o Uber teve chaves de API expostas por um desenvolvedor, resultando em um ataque que comprometeu informações pessoais de milhões de usuários. No caso do Facebook, a exposição de chaves de API levou à coleta indevida de dados de milhares de contas.

Para prevenir tais incidentes, é imprescindível seguir práticas recomendadas para a segurança de chaves de API. Entre as principais, destacam-se:

– **Não incluir chaves de API diretamente no código**. Em vez disso, armazene essas chaves em variáveis de ambiente e utilize serviços de gerenciamento de segredos.

– **Rotacionar chaves de API regularmente** e revogar rapidamente as chaves que não são mais necessárias.

– **Definir permissões de acesso mínimas necessárias** para as chaves, seguindo o princípio do menor privilégio, para limitar o escopo de possíveis danos.

– **Monitorar o uso** das chaves, implementando alertas para atividades suspeitas ou não autorizadas.

A segurança deve ser uma prioridade em cada estágio do desenvolvimento de software, desde a codificação até a hospedagem e manutenção contínua. Utilizar ferramentas de verificação de segurança e educar desenvolvedores sobre boas práticas pode evitar a exposição de chaves de API, protegendo assim dados sensíveis e a reputação da empresa.

Repercussões Legais e de Reputação

As repercussões legais para a Rabbit podem ser substanciais, uma vez que a exposição de dados sensíveis coloca a empresa em risco de multas e sanções regulatórias severas. Em muitas jurisdições, leis de proteção de dados, como a LGPD no Brasil ou o GDPR na Europa, obrigam as empresas a protegerem rigorosamente as informações pessoais e empresariais. Uma violação dessas normas pode resultar não só em penalidades financeiras significativas, mas também em processos judiciais movidos por clientes e parceiros afetados pela brecha de segurança.

Além do aspecto legal, a confiança dos parceiros comerciais e dos usuários finais é crucial. A relação da Rabbit com seus parceiros pode ser severamente prejudicada, especificamente se essas entidades dependerem da segurança dos dados para operar eficazmente. Em um cenário competitivo, outras empresas podem reconsiderar sua parceria com a Rabbit, optando por provedores de tecnologia que demonstram um histórico mais sólido de segurança cibernética.

**Impactar a reputação no mercado** pode ser devastador, especialmente para startups e empresas em crescimento. A credibilidade, que frequentemente leva anos para ser construída, pode ser danificada em um instante. A percepção pública de que a Rabbit não conseguiu proteger dados pode diminuir a confiança dos consumidores, afetando diretamente a base de usuários e, consequentemente, a receita.

Para recuperar a confiança e fortalecer a segurança futura, a Rabbit deve adotar uma abordagem multifacetada. Primeiro, deve **transparente** em comunicar o incidente e as medidas tomadas para mitigar os riscos. Investir em auditorias de segurança rigorosas e independentes pode fornecer provas tangíveis de melhoria. Além disso, a implementação de melhorias significativas em segurança, como adoção de práticas modernas de gestão de chaves, treinamentos de conscientização em cibersegurança para funcionários e a revisão regular de políticas de segurança, pode ajudar a prevenir futuras violações e reconstruir a reputação da marca.

O Futuro da Segurança em Dispositivos de IA

O impacto da falha de segurança na Rabbit R1 não deve ser subestimado, especialmente em um cenário onde dispositivos de IA ocupam papel central em diversas áreas do cotidiano. Este incidente é um alerta para a necessidade de implementação de práticas de segurança mais robustas em dispositivos de IA e em startups de tecnologia. Uma tendência emergente na segurança cibernética envolve o uso de algoritmos de aprendizado de máquina para identificar e neutralizar ameaças em tempo real. Esses sistemas podem analisar grandes volumes de dados para detectar padrões incomuns que possam indicar tentativas de invasão.

Empresas de tecnologia devem adotar uma abordagem mais proativa em relação à segurança, integrando criptografia avançada e autenticação multifator para proteger seus sistemas e dados dos usuários. A revisão constante de código e a realização de testes de penetração são essenciais para identificar vulnerabilidades antes que elas possam ser exploradas por agentes maliciosos. Startups, em particular, devem considerar a implementação de programas de recompensas por detecção de bugs (bug bounty programs) para incentivar a descoberta de falhas de segurança por parte da comunidade de pesquisadores independentes.

Além disso, é crucial para empresas de tecnologia educar seus funcionários sobre melhores práticas de segurança e estabelecer uma cultura organizacional que priorize a proteção de dados. A responsabilidade contínua de manter a confiança e segurança dos usuários é um compromisso que vai além da simples reação a incidentes; envolve planejamento estratégico, investimentos em tecnologia de ponta e transparência na comunicação com os usuários. Este incidente, se bem gerenciado, pode servir de catalisador para o fortalecimento de medidas de segurança em toda a indústria, beneficiando tanto empresas quanto consumidores.

Concluindo

A descoberta da falha de segurança na Rabbit R1 destaca a importância crucial de práticas robustas de segurança de software. Com chaves de API codificadas expostas, a Rabbit enfrenta desafios sérios para proteger dados sensíveis e restaurar a confiança dos usuários. Este incidente serve como um alerta para todas as empresas de tecnologia sobre a necessidade de reforçar a segurança e adotar medidas preventivas eficazes.